一、TPM安全是什么

TPM,也就是可信平台模块,是一种内置在计算机主板上的芯片。它就像是电脑的“安全小卫士”,主要负责保护计算机的安全。比如在我们日常使用电脑的时候,会涉及到很多敏感信息,像账号密码、商业机密文件等。TPM可以对这些信息进行加密处理,防止被他人窃取。举个例子,假如你在网上购物,需要输入银行卡号和密码进行支付,TPM就能保证这些信息在传输和存储过程中的安全性。

二、TPM安全管理的重要性

保护个人隐私:在这个数字化时代,我们的个人信息很容易泄露。如果电脑没有TPM的保护,黑客就有可能通过各种手段获取我们的隐私信息,比如我们的聊天记录、照片等。有了TPM的安全管理,就能大大降低这种风险。

保障企业数据安全:对于企业来说,数据就是核心资产。像一些金融公司,每天会处理大量的客户交易数据;科技公司则有很多研发的机密代码。如果这些数据被泄露,会给企业带来巨大的损失。TPM安全管理可以确保企业数据在存储和传输过程中不被篡改和窃取。

防止恶意软件攻击:现在恶意软件层出不穷,它们可能会试图绕过系统的安全机制,控制我们的电脑。TPM可以检测系统的完整性,一旦发现有异常,就会及时发出警报,阻止恶意软件的进一步破坏。

三、TPM安全管理的方法

开启TPM功能:不同品牌和型号的电脑,开启TPM功能的方法可能会有所不同。一般来说,我们需要进入电脑的BIOS或UEFI设置界面。比如联想电脑,在开机的时候按下特定的按键(通常是F1或F2),就能进入设置界面,然后在里面找到TPM相关选项,将其开启。开启之后,电脑就相当于多了一层安全防护。

定期更新TPM驱动:驱动程序就像是TPM芯片的“说明书”,它能让TPM更好地与电脑系统配合工作。定期更新TPM驱动可以修复一些已知的安全漏洞,提高TPM的性能。我们可以通过电脑制造商的官方网站,下载最新的TPM驱动程序。例如戴尔电脑,我们可以登录戴尔官网,在支持页面输入电脑的型号,就能找到对应的驱动进行下载安装。

设置强密码:TPM可以配合密码来增强安全保护。我们在设置密码的时候,要尽量复杂一些,包含字母、数字和特殊符号。比如设置成“Abc@12345”这样的密码,就比简单的“123456”安全得多。不要使用与个人信息相关的密码,像生日、电话号码等,这样很容易被他人猜到。

四、TPM安全管理中的常见问题及解决办法

TPM无法开启:有时候我们在BIOS中开启TPM功能时,会遇到无法开启的情况。这可能是因为电脑的BIOS版本过低,我们可以尝试更新BIOS到最新版本。也有可能是TPM芯片本身出现了故障,这种情况下就需要联系电脑制造商的售后人员进行检修。

TPM与软件不兼容:有些软件可能与TPM存在兼容性问题。比如某些旧版本的加密软件,在使用TPM进行加密时可能会出现错误。遇到这种情况,我们可以尝试更新软件到最新版本,或者联系软件开发商寻求解决方案。

TPM数据丢失:如果遇到系统崩溃、硬件损坏等情况,可能会导致TPM中的数据丢失。为了避免这种情况,我们可以定期对重要数据进行备份。比如将重要的文件备份到外部硬盘或云存储中。

五、借助软件进行TPM安全管理

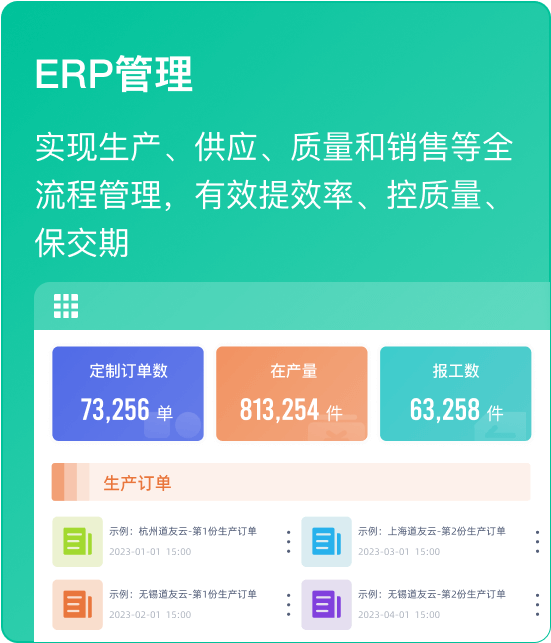

在TPM安全管理方面,我们可以借助一些专业的软件。比如泛普软件,它在数据安全管理方面有出色的表现。当我们需要对大量的敏感数据进行加密处理时,泛普软件可以与TPM配合,实现更高效的加密和管理。它能自动识别需要保护的数据,并利用TPM的加密功能进行加密,大大提高了数据的安全性。

还有建米软件,它在企业级的TPM安全管理中也有独特的优势。对于企业来说,可能有多台电脑需要进行TPM安全管理。建米软件可以实现集中化的管理,方便企业管理员对所有电脑的TPM状态进行监控和配置。例如管理员可以通过建米软件远程开启或关闭某台电脑的TPM功能,及时发现并解决安全问题。

以上就是关于TPM安全管理的一些介绍和方法,希望能帮助大家更好地保护自己的电脑和数据安全。

常见用户关注的问题:

一、TPM 安全管理是什么意思呀?

我听说很多人都不太清楚 TPM 安全管理到底是干啥的。其实啊,TPM 就是可信平台模块,它的安全管理就是保障这个模块安全可靠运行的一系列措施啦。下面我给大家详细说说。

1. 了解 TPM 基本功能

存储密钥:TPM 可以安全地存储各种密钥,像加密密钥、签名密钥啥的,防止这些重要信息被窃取。

提供认证:能对系统和设备进行身份认证,确保只有合法的用户和设备才能访问相关资源。

2. 硬件保护

物理防护:要把 TPM 芯片安装在安全的物理环境中,避免被暴力破解或者恶意拆卸。

电磁屏蔽:防止电磁干扰和信息泄露,保证芯片正常工作。

3. 软件管理

驱动更新:及时更新 TPM 驱动程序,修复已知的安全漏洞,提升性能。

安全软件配合:和杀毒软件、防火墙等安全软件一起使用,增强系统的整体安全性。泛普软件在这方面就有不错的解决方案,能和 TPM 安全管理很好地配合。

4. 访问控制

用户权限设置:严格设置不同用户对 TPM 的访问权限,只有授权的用户才能进行操作。

审计日志:记录所有对 TPM 的访问操作,方便事后审计和追踪。

5. 密钥管理

密钥生成:使用安全的算法生成密钥,保证密钥的随机性和强度。

密钥存储:将密钥安全地存储在 TPM 中,防止密钥丢失或被盗用。

6. 定期检测

功能检测:定期检查 TPM 的各项功能是否正常,及时发现并解决潜在问题。

漏洞扫描:利用专业工具对 TPM 进行漏洞扫描,及时修复发现的漏洞。

二、TPM 安全管理有啥重要性呢?

我就想知道很多人为什么要重视 TPM 安全管理呢,其实它的重要性可大啦。下面我来给大家唠唠。

1. 保护数据安全

防止数据泄露:TPM 可以对数据进行加密存储和传输,避免数据在传输过程中被窃取。

保障数据完整性:确保数据在存储和传输过程中没有被篡改,保证数据的真实性和可靠性。

2. 增强系统可靠性

防止系统被攻击:通过身份认证和访问控制,阻止非法用户和设备对系统的攻击,提高系统的稳定性。

减少故障发生:对系统进行实时监测和保护,及时发现并处理潜在的故障,降低系统故障的发生率。

3. 符合法规要求

行业标准:很多行业都有相关的安全标准和法规,TPM 安全管理可以帮助企业满足这些要求。

合规审计:方便企业进行合规审计,证明企业在数据安全和系统安全方面采取了有效的措施。泛普软件可以帮助企业更好地进行合规管理。

4. 提升用户信任度

保障用户权益:让用户放心使用企业的产品和服务,不用担心自己的信息被泄露。

树立良好形象:企业重视 TPM 安全管理,能在用户心中树立良好的形象,增强用户的忠诚度。

5. 保护知识产权

加密研发成果:对企业的研发成果和知识产权进行加密保护,防止被竞争对手窃取。

安全共享数据:在需要共享数据时,通过 TPM 安全管理可以确保数据的安全性和可控性。

6. 促进业务发展

拓展业务领域:在安全可靠的环境下,企业可以拓展更多的业务领域,提高市场竞争力。

合作交流:方便企业与合作伙伴进行安全的合作交流,促进业务的发展。

三、TPM 安全管理有哪些常见方法呀?

朋友说他一直想知道 TPM 安全管理有啥好方法,其实方法还挺多的。下面我来给大家介绍介绍。

1. 安全配置

初始设置:在安装 TPM 后,进行合理的初始配置,包括设置密码、访问权限等。

定期检查:定期检查 TPM 的配置是否正确,是否有被篡改的迹象。

2. 加密技术

对称加密:使用对称加密算法对数据进行加密,提高加密效率。

非对称加密:用于身份认证和数字签名,增强安全性。

3. 访问控制

用户认证:采用多种认证方式,如密码认证、指纹认证等,确保用户身份的真实性。

权限管理:根据用户的角色和职责,分配不同的访问权限,避免越权操作。

4. 监控与审计

实时监控:对 TPM 的运行状态进行实时监控,及时发现异常情况。

审计日志分析:定期分析审计日志,发现潜在的安全威胁和违规行为。泛普软件可以提供强大的监控和审计功能。

5. 应急响应

制定应急预案:针对可能出现的安全事件,制定详细的应急预案。

演练与改进:定期进行应急演练,不断完善应急预案,提高应急处理能力。

6. 人员培训

安全意识培训:提高员工的安全意识,让他们了解 TPM 安全管理的重要性。

操作技能培训:培训员工正确使用 TPM 设备和相关软件,避免因操作不当导致安全问题。

四、TPM 安全管理过程中会遇到啥问题呢?

我听说很多人在进行 TPM 安全管理时会遇到一些问题,下面我来给大家分析分析。

1. 兼容性问题

硬件兼容性:TPM 芯片可能与某些硬件设备不兼容,导致无法正常工作。

软件兼容性:TPM 驱动程序和相关软件可能与操作系统或其他软件存在兼容性问题。

2. 安全漏洞

新漏洞发现:随着技术的发展,可能会发现 TPM 存在新的安全漏洞,需要及时修复。

漏洞利用:黑客可能会利用已知的安全漏洞对 TPM 进行攻击,获取敏感信息。

3. 管理难度大

配置复杂:TPM 的安全配置比较复杂,需要专业的技术人员进行操作。

多设备管理:对于企业来说,管理多个 TPM 设备可能会面临较大的挑战。泛普软件可以帮助企业简化管理流程。

4. 成本问题

硬件成本:购买 TPM 芯片和相关设备需要一定的成本。

维护成本:定期进行安全检测和维护也需要投入一定的人力和物力。

5. 用户意识不足

安全意识淡薄:部分用户对 TPM 安全管理的重要性认识不足,容易忽视安全问题。

操作不当:用户在使用 TPM 设备和相关软件时,可能会因操作不当导致安全问题。

6. 法规变化

法规更新:相关的安全法规和标准可能会不断更新,企业需要及时调整 TPM 安全管理策略。

合规挑战:满足新的法规要求可能会给企业带来一定的挑战。

阅读时间:

11分钟

阅读时间:

11分钟  浏览量:次

浏览量:次